Richtlinien zur Verwendung von Technologie Ressourcen

Dokumentinhalt

Das richtlinien zur verwendung von technologie ressourcen es hat 7 seiten und ist ein MS Word art darunter aufgeführt personalwesen unterlagen.

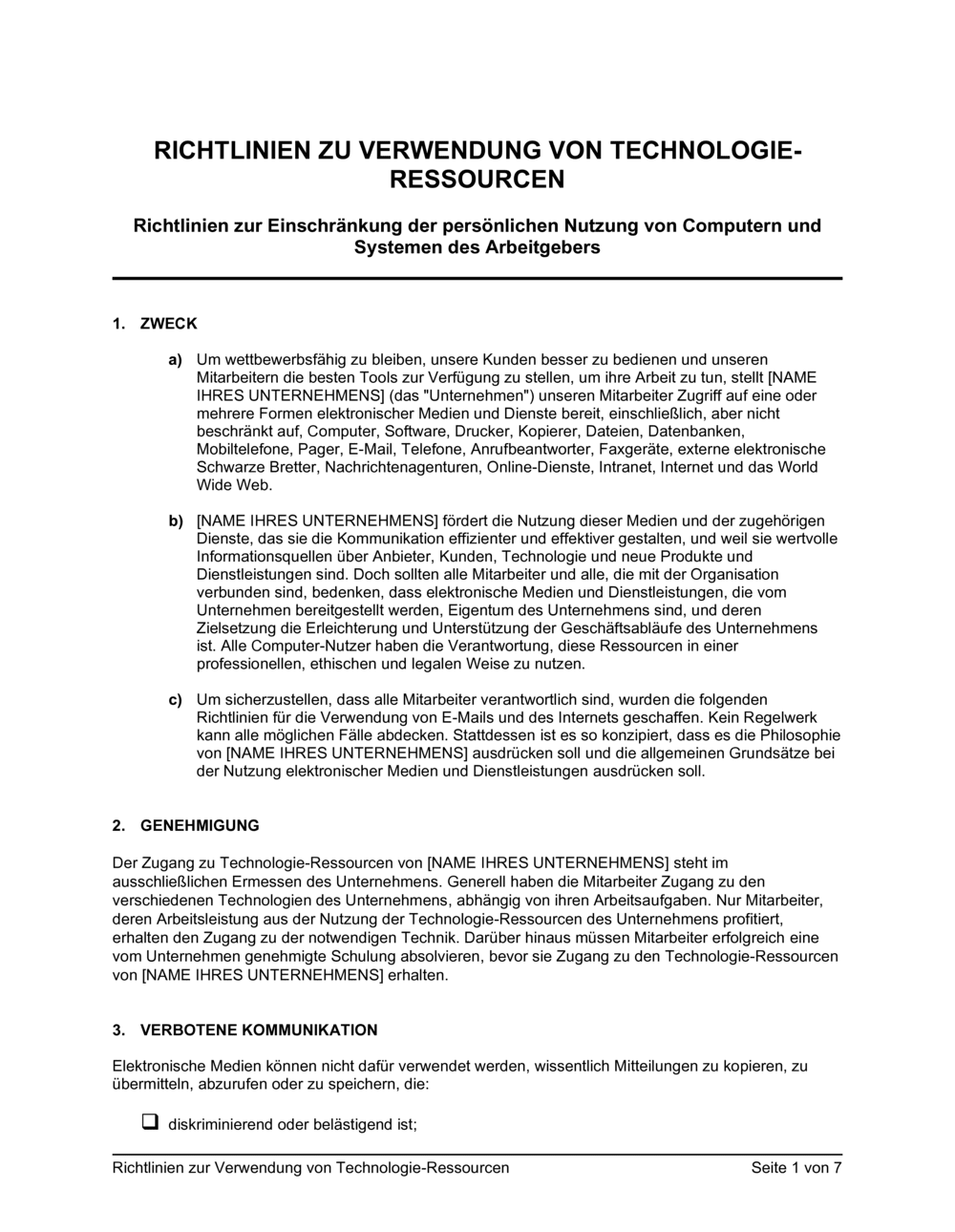

Beispiel für unser Dokument richtlinien zur verwendung von technologie ressourcen:

RICHTLINIEN ZU VERWENDUNG VON TECHNOLOGIE-RESSOURCEN Richtlinien zur Einschränkung der persönlichen Nutzung von Computern und Systemen des Arbeitgebers ZWECK Um wettbewerbsfähig zu bleiben, unsere Kunden besser zu bedienen und unseren Mitarbeitern die besten Tools zur Verfügung zu stellen, um ihre Arbeit zu tun, stellt [NAME IHRES UNTERNEHMENS] (das "Unternehmen") unseren Mitarbeiter Zugriff auf eine oder mehrere Formen elektronischer Medien und Dienste bereit, einschließlich, aber nicht beschränkt auf, Computer, Software, Drucker, Kopierer, Dateien, Datenbanken, Mobiltelefone, Pager, E-Mail, Telefone, Anrufbeantworter, Faxgeräte, externe elektronische Schwarze Bretter, Nachrichtenagenturen, Online-Dienste, Intranet, Internet und das World Wide Web. [NAME IHRES UNTERNEHMENS] fördert die Nutzung dieser Medien und der zugehörigen Dienste, das sie die Kommunikation effizienter und effektiver gestalten, und weil sie wertvolle Informationsquellen über Anbieter, Kunden, Technologie und neue Produkte und Dienstleistungen sind. Doch sollten alle Mitarbeiter und alle, die mit der Organisation verbunden sind, bedenken, dass elektronische Medien und Dienstleistungen, die vom Unternehmen bereitgestellt werden, Eigentum des Unternehmens sind, und deren Zielsetzung die Erleichterung und Unterstützung der Geschäftsabläufe des Unternehmens ist. Alle Computer-Nutzer haben die Verantwortung, diese Ressourcen in einer professionellen, ethischen und legalen Weise zu nutzen. Um sicherzustellen, dass alle Mitarbeiter verantwortlich sind, wurden die folgenden Richtlinien für die Verwendung von E-Mails und des Internets geschaffen. Kein Regelwerk kann alle möglichen Fälle abdecken. Stattdessen ist es so konzipiert, dass es die Philosophie von [NAME IHRES UNTERNEHMENS] ausdrücken soll und die allgemeinen Grundsätze bei der Nutzung elektronischer Medien und Dienstleistungen ausdrücken soll. GENEHMIGUNG Der Zugang zu Technologie-Ressourcen von [NAME IHRES UNTERNEHMENS] steht im ausschließlichen Ermessen des Unternehmens. Generell haben die Mitarbeiter Zugang zu den verschiedenen Technologien des Unternehmens, abhängig von ihren Arbeitsaufgaben. Nur Mitarbeiter, deren Arbeitsleistung aus der Nutzung der Technologie-Ressourcen des Unternehmens profitiert, erhalten den Zugang zu der notwendigen Technik. Darüber hinaus müssen Mitarbeiter erfolgreich eine vom Unternehmen genehmigte Schulung absolvieren, bevor sie Zugang zu den Technologie-Ressourcen von [NAME IHRES UNTERNEHMENS] erhalten. VERBOTENE KOMMUNIKATION Elektronische Medien können nicht dafür verwendet werden, wissentlich Mitteilungen zu kopieren, zu übermitteln, abzurufen oder zu speichern, die: diskriminierend oder belästigend ist; abwertend gegenüber Einzelpersonen oder Gruppen sind; obszön, eindeutig sexuell, pornografisch, diffamierend oder bedrohlich sind; eine Verletzung von Lizenzen für die Nutzung von Software darstellen; sich für irgendeinen Zweck einsetzen, der rechtswidrig oder im Widerspruch zur Unternehmenspolitik von [NAME IHRES UNTERNEHMENS] oder zum Interesse des Unternehmens steht, in irgendeiner Weise, die vertrauliche oder geschützte Informationen des Unternehmens oder Dritter oder für einen persönlichen oder finanziellen Vorteil offenlegt; oder durch das Urheberrecht geschützt sind, es sei denn, der Mitarbeiter hat die Genehmigung des Urhebers oder greift nur auf eine einzelne Kopie als Referenz für den Mitarbeiter zu. PROFESSIONELLE RÜCKSICHTNAHME Es ist wichtig, in Ihren Mitteilungen durch das System eine sachgemäße Stimmung und einen angemessenen Ton einzuhalten. Die folgenden Richtlinien werden vorgeschlagen: Gestalten Sie Ihre Mitteilungen positiv, konstruktiv, vollständig und sachlich. Schreiben Sie nicht, wenn Sie sich ärgern, und bearbeiten Sie es vor dem Versenden. Seien Sie vorsichtig mit Humor - man kann Sie nicht Zwinkern sehen. Vermeiden Sie stets sarkastischen Humor. Verwenden Sie niemals ausschließlich Großbuchstaben - dies wird als "SCHREIEN!" empfunden." Vermeiden Sie in E-Mails auf Meinungsverschiedenheiten herumzureiten - es gibt eine Zeit für direkte Begegnungen. Führen Sie immer Ihre Empfänger dazu, zu antworten, indem Sie sagen, was Sie benötigen und bis wann. Achten Sie auf Grammatik und Rechtschreibung, sowohl zum Schutz Ihres eigenen Rufs und Ihrer Intelligenz, und um es zu vermeiden, die Empfänger zu irritieren, die durch Flüchtigkeitsfehler abgelenkt werden. PERSÖNLICHE NUTZUNG Die Computer, elektronischen Medien und Dienstleistungen, die von [NAME IHRES UNTERNEHMENS] bereitgestellt werden, sind in erster Linie für die geschäftliche Nutzung, um die Mitarbeiter bei der Ausübung ihrer Arbeit zu unterstützen. Solange ein persönlicher Gebrauch nicht die Aufgaben des Mitarbeiters behindert, für einen finanziellen Vorteil verwendet wird, mit dem Geschäft des Unternehmens in Konflikt steht, und nicht gegen Unternehmensrichtlinien verstößt, ist eine gelegentliche oder zufällige Nutzung der elektronischen Medien (Senden oder Empfangen) für persönliche, nicht-kommerzielle Zwecke verständlich und akzeptabel, und jede solche Verwendung hat in einer Weise stattzufinden, die keine negativen Auswirkungen auf die Verwendung der Systeme für geschäftliche Zwecke hat. Allerdings wird von den Mitarbeitern erwartet, dass sie ein Gefühl der Verantwortung zeigen und dieses Privileg nicht missbrauchen. Das Unternehmen übernimmt keine Haftung für Verlust, Beschädigung, Zerstörung, Veränderung, Weitergabe oder Missbrauch von persönlichen Daten oder Mitteilungen, die durch die IT-Ressourcen übertragen oder von ihnen gespeichert werden. Das Unternehmen übernimmt keinerlei Verantwortung oder Haftung für den Verlust oder Nichtauslieferung von persönlichen E-Mails oder Voicemail-Mitteilungen oder irgendwelcher persönlicher Daten, die in irgendeinem IT-Eigentum des Unternehmens gespeichert sind. Das Unternehmen rät Mitarbeitern dringend von der Speicherung solcher Daten auf irgendeiner der Technologie-Ressourcen des Unternehmens ab. ZUGANG ZUR KOMMUNIKATION VON MITARBEITERN In der Regel werden elektronische Informationen, die von einem Mitarbeiter durch E-Mail, Textverarbeitung, Hilfsprogramme, Tabellenkalkulationen, Voicemail, Telefon, Internet und durch Zugriff auf elektronische Schwarze Bretter, und ähnliche elektronische Medien erstellt und/oder verbreitet werden, vom Unternehmen nicht überprüft. Allerdings sollten die folgenden Bedingungen beachtet werden: [NAME IHRES UNTERNEHMENS] sammelt routinemäßig Protokolle über die meisten elektronischen Tätigkeiten oder überwacht die Kommunikation der Mitarbeiter direkt, sei es: Nutzung von Telefon und Voicemail: Es werden Aufzeichnungen über alle Anrufe geführt, die von oder an eine bestimmte Nebenstelle erfolgen. Obwohl Voicemail kennwortgeschützt ist, kann ein berechtigter Administrator das Kennwort zurücksetzen und Voicemail-Nachrichten anhören. Elektronische Mail: Elektronische Mail wird gesichert und archiviert. Obwohl elektronische Mail kennwortgeschützt ist, kann ein berechtigter Administrator das Kennwort zurücksetzen und die elektronischen Mail-Nachrichten lesen. Desktop FAX-Nutzung: Kopien aller gesendeten und empfangenen Telefax-Übertragungen werden im Telefax-Server verwaltet. Benutzung von Dokumenten: Jedes Dokument, das auf unternehmenseigenen Computern gespeichert wird, hat einen Verlauf, der zeigt, welche Benutzer auf das Dokument zu welchem Zweck zugegriffen haben. Benutzung des Internets: Besuchte Internet-Sites, die Anzahl der Besuche und die Gesamtzeit, mit der man mit jeder Site verbunden war, werden regelmäßig überwacht.

Laden Sie hier alle 1.300+ Vorlagen auf einmal herunter

Dokumentinhalt

Das richtlinien zur verwendung von technologie ressourcen es hat 7 seiten und ist ein MS Word art darunter aufgeführt personalwesen unterlagen.

Beispiel für unser Dokument richtlinien zur verwendung von technologie ressourcen:

RICHTLINIEN ZU VERWENDUNG VON TECHNOLOGIE-RESSOURCEN Richtlinien zur Einschränkung der persönlichen Nutzung von Computern und Systemen des Arbeitgebers ZWECK Um wettbewerbsfähig zu bleiben, unsere Kunden besser zu bedienen und unseren Mitarbeitern die besten Tools zur Verfügung zu stellen, um ihre Arbeit zu tun, stellt [NAME IHRES UNTERNEHMENS] (das "Unternehmen") unseren Mitarbeiter Zugriff auf eine oder mehrere Formen elektronischer Medien und Dienste bereit, einschließlich, aber nicht beschränkt auf, Computer, Software, Drucker, Kopierer, Dateien, Datenbanken, Mobiltelefone, Pager, E-Mail, Telefone, Anrufbeantworter, Faxgeräte, externe elektronische Schwarze Bretter, Nachrichtenagenturen, Online-Dienste, Intranet, Internet und das World Wide Web. [NAME IHRES UNTERNEHMENS] fördert die Nutzung dieser Medien und der zugehörigen Dienste, das sie die Kommunikation effizienter und effektiver gestalten, und weil sie wertvolle Informationsquellen über Anbieter, Kunden, Technologie und neue Produkte und Dienstleistungen sind. Doch sollten alle Mitarbeiter und alle, die mit der Organisation verbunden sind, bedenken, dass elektronische Medien und Dienstleistungen, die vom Unternehmen bereitgestellt werden, Eigentum des Unternehmens sind, und deren Zielsetzung die Erleichterung und Unterstützung der Geschäftsabläufe des Unternehmens ist. Alle Computer-Nutzer haben die Verantwortung, diese Ressourcen in einer professionellen, ethischen und legalen Weise zu nutzen. Um sicherzustellen, dass alle Mitarbeiter verantwortlich sind, wurden die folgenden Richtlinien für die Verwendung von E-Mails und des Internets geschaffen. Kein Regelwerk kann alle möglichen Fälle abdecken. Stattdessen ist es so konzipiert, dass es die Philosophie von [NAME IHRES UNTERNEHMENS] ausdrücken soll und die allgemeinen Grundsätze bei der Nutzung elektronischer Medien und Dienstleistungen ausdrücken soll. GENEHMIGUNG Der Zugang zu Technologie-Ressourcen von [NAME IHRES UNTERNEHMENS] steht im ausschließlichen Ermessen des Unternehmens. Generell haben die Mitarbeiter Zugang zu den verschiedenen Technologien des Unternehmens, abhängig von ihren Arbeitsaufgaben. Nur Mitarbeiter, deren Arbeitsleistung aus der Nutzung der Technologie-Ressourcen des Unternehmens profitiert, erhalten den Zugang zu der notwendigen Technik. Darüber hinaus müssen Mitarbeiter erfolgreich eine vom Unternehmen genehmigte Schulung absolvieren, bevor sie Zugang zu den Technologie-Ressourcen von [NAME IHRES UNTERNEHMENS] erhalten. VERBOTENE KOMMUNIKATION Elektronische Medien können nicht dafür verwendet werden, wissentlich Mitteilungen zu kopieren, zu übermitteln, abzurufen oder zu speichern, die: diskriminierend oder belästigend ist; abwertend gegenüber Einzelpersonen oder Gruppen sind; obszön, eindeutig sexuell, pornografisch, diffamierend oder bedrohlich sind; eine Verletzung von Lizenzen für die Nutzung von Software darstellen; sich für irgendeinen Zweck einsetzen, der rechtswidrig oder im Widerspruch zur Unternehmenspolitik von [NAME IHRES UNTERNEHMENS] oder zum Interesse des Unternehmens steht, in irgendeiner Weise, die vertrauliche oder geschützte Informationen des Unternehmens oder Dritter oder für einen persönlichen oder finanziellen Vorteil offenlegt; oder durch das Urheberrecht geschützt sind, es sei denn, der Mitarbeiter hat die Genehmigung des Urhebers oder greift nur auf eine einzelne Kopie als Referenz für den Mitarbeiter zu. PROFESSIONELLE RÜCKSICHTNAHME Es ist wichtig, in Ihren Mitteilungen durch das System eine sachgemäße Stimmung und einen angemessenen Ton einzuhalten. Die folgenden Richtlinien werden vorgeschlagen: Gestalten Sie Ihre Mitteilungen positiv, konstruktiv, vollständig und sachlich. Schreiben Sie nicht, wenn Sie sich ärgern, und bearbeiten Sie es vor dem Versenden. Seien Sie vorsichtig mit Humor - man kann Sie nicht Zwinkern sehen. Vermeiden Sie stets sarkastischen Humor. Verwenden Sie niemals ausschließlich Großbuchstaben - dies wird als "SCHREIEN!" empfunden." Vermeiden Sie in E-Mails auf Meinungsverschiedenheiten herumzureiten - es gibt eine Zeit für direkte Begegnungen. Führen Sie immer Ihre Empfänger dazu, zu antworten, indem Sie sagen, was Sie benötigen und bis wann. Achten Sie auf Grammatik und Rechtschreibung, sowohl zum Schutz Ihres eigenen Rufs und Ihrer Intelligenz, und um es zu vermeiden, die Empfänger zu irritieren, die durch Flüchtigkeitsfehler abgelenkt werden. PERSÖNLICHE NUTZUNG Die Computer, elektronischen Medien und Dienstleistungen, die von [NAME IHRES UNTERNEHMENS] bereitgestellt werden, sind in erster Linie für die geschäftliche Nutzung, um die Mitarbeiter bei der Ausübung ihrer Arbeit zu unterstützen. Solange ein persönlicher Gebrauch nicht die Aufgaben des Mitarbeiters behindert, für einen finanziellen Vorteil verwendet wird, mit dem Geschäft des Unternehmens in Konflikt steht, und nicht gegen Unternehmensrichtlinien verstößt, ist eine gelegentliche oder zufällige Nutzung der elektronischen Medien (Senden oder Empfangen) für persönliche, nicht-kommerzielle Zwecke verständlich und akzeptabel, und jede solche Verwendung hat in einer Weise stattzufinden, die keine negativen Auswirkungen auf die Verwendung der Systeme für geschäftliche Zwecke hat. Allerdings wird von den Mitarbeitern erwartet, dass sie ein Gefühl der Verantwortung zeigen und dieses Privileg nicht missbrauchen. Das Unternehmen übernimmt keine Haftung für Verlust, Beschädigung, Zerstörung, Veränderung, Weitergabe oder Missbrauch von persönlichen Daten oder Mitteilungen, die durch die IT-Ressourcen übertragen oder von ihnen gespeichert werden. Das Unternehmen übernimmt keinerlei Verantwortung oder Haftung für den Verlust oder Nichtauslieferung von persönlichen E-Mails oder Voicemail-Mitteilungen oder irgendwelcher persönlicher Daten, die in irgendeinem IT-Eigentum des Unternehmens gespeichert sind. Das Unternehmen rät Mitarbeitern dringend von der Speicherung solcher Daten auf irgendeiner der Technologie-Ressourcen des Unternehmens ab. ZUGANG ZUR KOMMUNIKATION VON MITARBEITERN In der Regel werden elektronische Informationen, die von einem Mitarbeiter durch E-Mail, Textverarbeitung, Hilfsprogramme, Tabellenkalkulationen, Voicemail, Telefon, Internet und durch Zugriff auf elektronische Schwarze Bretter, und ähnliche elektronische Medien erstellt und/oder verbreitet werden, vom Unternehmen nicht überprüft. Allerdings sollten die folgenden Bedingungen beachtet werden: [NAME IHRES UNTERNEHMENS] sammelt routinemäßig Protokolle über die meisten elektronischen Tätigkeiten oder überwacht die Kommunikation der Mitarbeiter direkt, sei es: Nutzung von Telefon und Voicemail: Es werden Aufzeichnungen über alle Anrufe geführt, die von oder an eine bestimmte Nebenstelle erfolgen. Obwohl Voicemail kennwortgeschützt ist, kann ein berechtigter Administrator das Kennwort zurücksetzen und Voicemail-Nachrichten anhören. Elektronische Mail: Elektronische Mail wird gesichert und archiviert. Obwohl elektronische Mail kennwortgeschützt ist, kann ein berechtigter Administrator das Kennwort zurücksetzen und die elektronischen Mail-Nachrichten lesen. Desktop FAX-Nutzung: Kopien aller gesendeten und empfangenen Telefax-Übertragungen werden im Telefax-Server verwaltet. Benutzung von Dokumenten: Jedes Dokument, das auf unternehmenseigenen Computern gespeichert wird, hat einen Verlauf, der zeigt, welche Benutzer auf das Dokument zu welchem Zweck zugegriffen haben. Benutzung des Internets: Besuchte Internet-Sites, die Anzahl der Besuche und die Gesamtzeit, mit der man mit jeder Site verbunden war, werden regelmäßig überwacht.

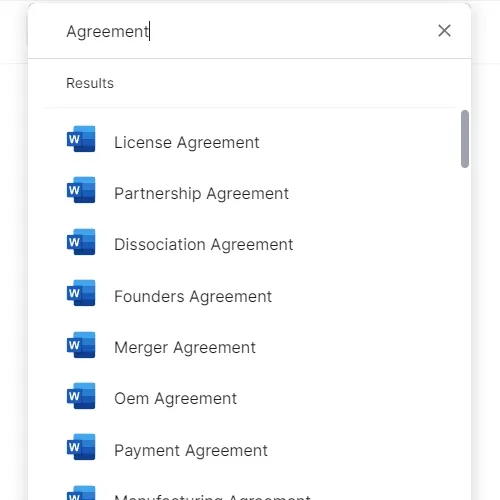

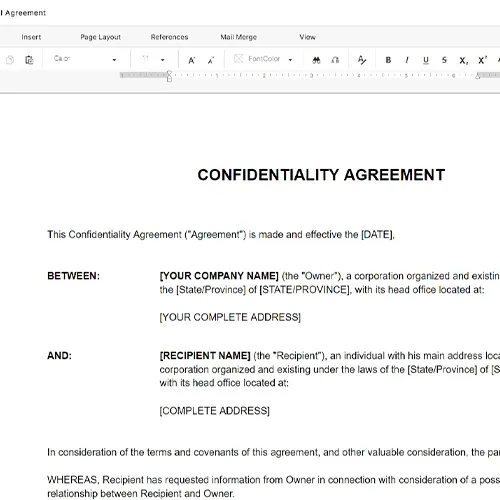

Easily Create Any Business Document You Need in Minutes.

Access over 2000 business and legal templates for any business task, project or initiative.

Access over 2000 business and legal templates for any business task, project or initiative.

Access over 2000 business and legal templates for any business task, project or initiative.

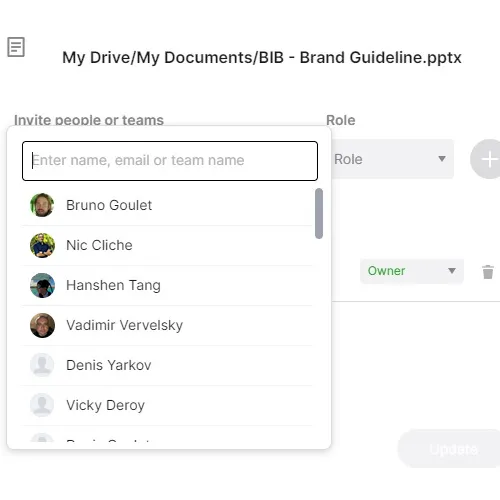

Vorlagen und Tools für alle Aspekte Ihres Unternehmens.

Business in a Box deckt alle Geschäftsabteilungen ab

Enthält 16 Arten von Geschäftsdokumenten, die Sie benötigen

herunter und Erreichen Sie Ihre Geschäftsziele schneller.